Wstęp

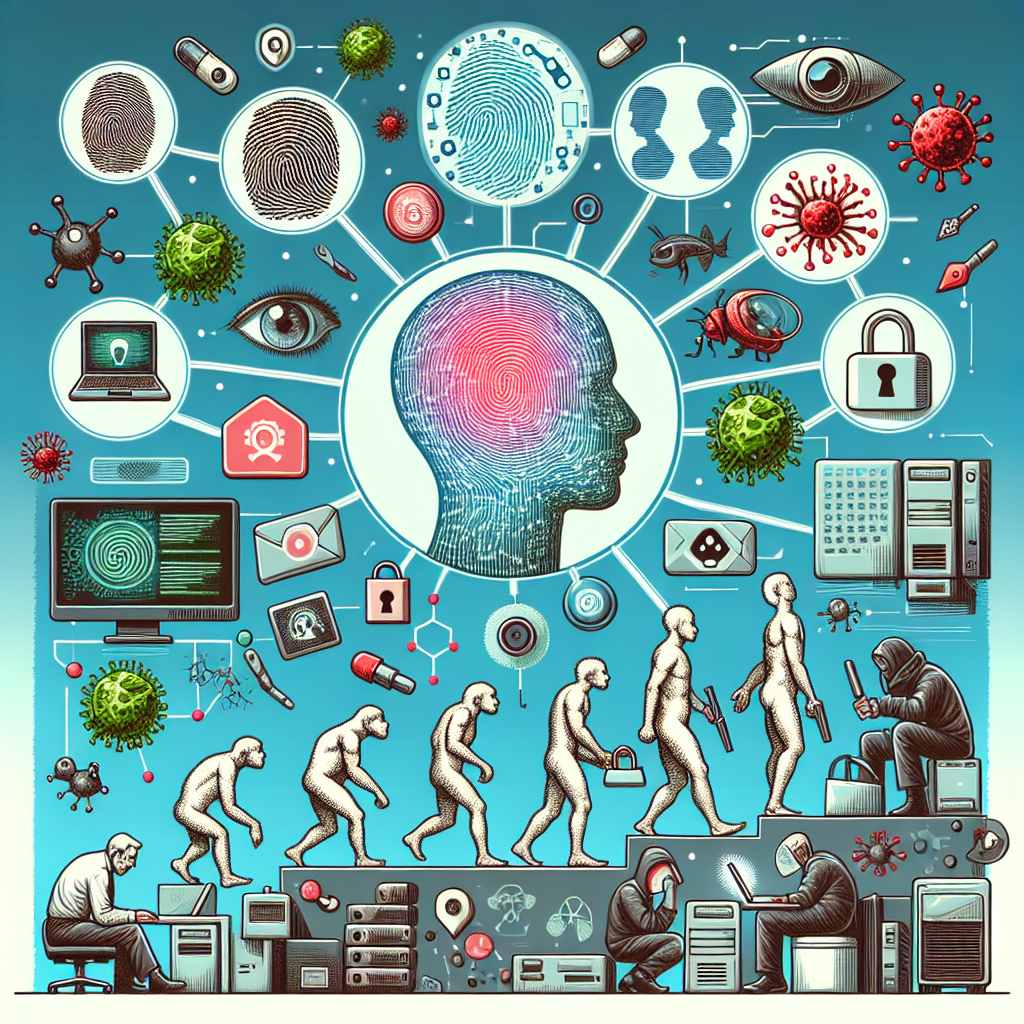

W erze cyfrowej bezpieczeństwo danych staje się priorytetem dla firm i organizacji na całym świecie. Tradycyjne metody zabezpieczeń, jak hasła czy kody PIN, stają się niewystarczające w obliczu nowoczesnych cyberzagrożeń. W odpowiedzi na te wyzwania biometria przechodzi dynamiczną ewolucję, oferując zaawansowane rozwiązania ochrony, które wykorzystują unikalne cechy biologiczne jednostki. Współczesne technologie umożliwiają identyfikację na podstawie takich parametrów jak dynamika chodu, analiza żył dłoni czy charakterystyka tęczówki. W niniejszym artykule przyjrzymy się, jak biometria ewoluuje w walce z cyberzagrożeniami i jakie są potencjalne kierunki jej rozwoju.

Nowoczesne technologie biometryczne

Dynamika chodu jako token dostępu

Jednym z nowoczesnych podejść w biometrii jest wykorzystanie dynamiki chodu jako mechanizmu identyfikacji. Ta metoda opiera się na analizie unikalnego sposobu poruszania się użytkownika. Każda osoba posiada charakterystyczny styl chodu, co czyni tę metodę wyjątkowo trudną do podrobienia. Dzięki zastosowaniu sensorów w urządzeniach mobilnych, dynamika chodu może być monitorowana i używana jako klucz do dostępu do danych.

Analiza żył dłoni

Analiza żył dłoni to kolejna innowacyjna technologia, która zyskuje na popularności. Zamiast powierzchniowych odcisków palców, ta metoda rejestruje unikalny wzór naczyń krwionośnych pod skórą za pomocą podczerwieni. To podejście jest niezwykle trudne do sfałszowania i oferuje wysoki poziom bezpieczeństwa. Wdrożenie tej technologii w miejscach o wysokim poziomie bezpieczeństwa, takich jak banki czy placówki wojskowe, staje się coraz częstsze.

Charakterystyka tęczówki

Charakterystyka tęczówki była jednym z pierwszych elementów biometria, które znalazły zastosowanie w systemach zabezpieczeń. Jednak współczesne algorytmy analizy są znacznie bardziej zaawansowane, dzięki czemu rozpoznawanie tęczówki staje się bardziej precyzyjne i szybkie. Nowe kamery o wysokiej rozdzielczości oraz zaawansowane algorytmy sprawiają, że identyfikacja na podstawie tęczówki jest jednym z najbezpieczniejszych sposobów uwierzytelniania użytkownika.

Potencjalne zagrożenia i wyzwania

Przechwytywanie i fałszowanie danych biometrycznych

Jednym z kluczowych wyzwań związanych z biometrią jest ryzyko przechwycenia i sfałszowania danych biometrycznych. Choć technologie te są niezwykle zaawansowane, nadal istnieje możliwość ataków, które mogą skutkować kradzieżą tożsamości. Przykładem mogą być ataki, które próbują odtworzyć dane na podstawie cyfrowych śladów biometrycznych.

Ochrona danych biometrycznych

Ochrona danych biometrycznych wymaga nowoczesnych metod szyfrowania oraz odpowiednich regulacji prawnych. Przetwarzanie i przechowywanie danych tego rodzaju powinno być zgodne z najwyższymi standardami bezpieczeństwa. Ponadto, firmy powinny inwestować w odpowiednie środki zabezpieczające, aby minimalizować ryzyko ich nieautoryzowanego dostępu.

Przyszłość biometrycznych tokenów

Integracja z AI i IoT

Biologiczne tokeny mają znaczący potencjał rozwoju w połączeniu z technologiami AI (sztuczna inteligencja) i IoT (Internet rzeczy). Dzięki uczeniu maszynowemu, systemy biometryczne mogą uczyć się i adaptować do zmieniających się warunków oraz tworzyć bardziej spersonalizowane profile bezpieczeństwa.

Zastosowania w sektorze prywatnym i publicznym

Biometria już teraz znajduje zastosowanie w wielu sektorach, ale jej potencjał będzie się rozwijać w miarę pojawiania się nowych zastosowań. Od uwierzytelniania użytkowników w bankowości po kontrolę dostępu w obiektach rządowych, biologiczne tokeny mają przed sobą szerokie możliwości rozwoju.

Wady i zalety biometrii

Zalety

Biometria oferuje szereg korzyści, które przekładają się na wyższy poziom bezpieczeństwa danych. Należą do nich:

- Unikalność: Trudność w skopiowaniu unikalnych cech biologicznych.

- Wygoda: Szybkość i łatwość weryfikacji tożsamości.

- Wysoki poziom ochrony: Złożoność technologiczna i trudność fałszowania.

Wady

Jednak jak każda technologia, biometria ma również swoje wady:

- Koszt wdrożenia: Zaawansowane systemy biometryczne mogą być kosztowne w implementacji.

- Prywatność danych: Zagrożenia związane z przechowywaniem wrażliwych danych.

- Bariery technologiczne: Nie wszędzie możliwe jest zastosowanie każdej formy biometrii.

FAQ

Czy biometria jest w 100% bezpieczna?

Biometria znacząco podnosi poziom bezpieczeństwa, jednak żadna technologia nie jest w 100% odporna na zagrożenia. Kluczem jest jej odpowiednie wdrożenie oraz stosowanie dodatkowych środków ostrożności.

Jakie są najczęstsze zastosowania biometrii?

Najczęstsze zastosowania biometrii obejmują kontrolę dostępu, uwierzytelnianie tożsamości w usługach finansowych oraz zwiększenie bezpieczeństwa w sektorze publicznym i prywatnym.

Jakie technologie przyszłości mogą zmienić biometria?

AI i IoT mogą znacząco wpłynąć na rozwój biometrycznych systemów, umożliwiając bardziej adaptacyjne i inteligentne mechanizmy ochrony.

Czy użytkownicy mogą obawiać się o swoją prywatność?

Tak, aspekt prywatności jest istotny w kontekście danych biometrycznych. Firmy muszą zapewnić odpowiednie środki ochrony i transparencji w przetwarzaniu takich danych.

Czy biometria jest droga w implementacji?

Koszty implementacji biometrycznych systemów mogą być wysokie, ale z czasem technologia ta staje się bardziej dostępna, co może zmniejszyć te koszty.

Podsumowanie

Biologiczne tokeny, dzięki swoim unikalnym i zaawansowanym metodom identyfikacji, stają się nieodłącznym elementem współczesnych systemów bezpieczeństwa. Mimo że biometria staje się coraz bardziej skomplikowana i odporna na fałszowanie, zawsze istnieć będzie potrzeba dalszego doskonalenia zabezpieczeń oraz dbania o prywatność użytkowników. Wdrożenie nowoczesnych technologii biometrycznych, w połączeniu z AI i IoT, otwiera nowe możliwości ochrony, które mogą znacząco zwiększyć bezpieczeństwo naszych danych w przyszłości.

Wezwanie do działania (CTA)

Jeżeli chcesz dowiedzieć się więcej o nowoczesnych technologiach biometrycznych i ich zastosowaniach w Twojej firmie, skontaktuj się z naszym zespołem specjalistów, którzy pomogą Ci wdrożyć najnowocześniejsze systemy ochrony danych. Zabezpiecz przyszłość swojej firmy już dziś!